Forescout Technologies hat eine neue, agentenlose, Cloud-native Netzwerksegmentierungslösung vorgestellt. Diese wurde speziell für hybride IT-, OT-, IoT- und IoMT-Unternehmen entwickelt, um Zonen über eine einzige Konsole zu visualisieren und zu modellieren.

Diese neuen Segmentierungsfunktionen in der Forescout 4D Platform bieten eine identitäts- und attributgesteuerte Zonenmodellierung für verwaltete, nicht verwaltete und nicht mit Agenten ausstattbare Geräte. Ohne Netzwerkumgestaltung oder Herstellerbindung (Vendor Lock-in) reduziert Forescout das Onboarding von Wochen auf Stunden.

Segmentierung ist die Grundlage für den Universal Zero Trust Network Access (UZTNA), dennoch haben die meisten Unternehmen Schwierigkeiten, sie operativ umzusetzen. Herkömmliche Modelle erzwingen unmögliche Kompromisse: Tools, die nur auf Workloads ausgelegt sind, decken keine OT- und IoT-Umgebungen ab: OT-zentrierte Plattformen vernachlässigen die IT, und agentenbasierte Lösungen können keine nicht verwalteten oder agentenlosen Geräte unterstützen.

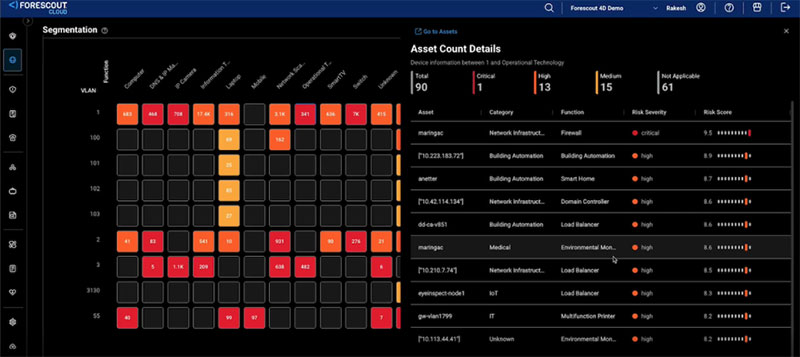

Asset-Ansicht mit Details – Die Segmentierungsmatrix von Forescout ordnet Assets in Zonen ein, die durch VLANs und Gerätefunktionen definiert sind, und macht den Segmentierungsstatus durch farbcodierte Risiko-Overlays auf einen Blick sichtbar. Durch Auswahl einer Matrixzelle wird das Fenster „Asset Count Details“ (Details zur Asset-Anzahl) geöffnet, das die Gesamtzahl der Geräte an der Schnittstelle zweier Zonendimensionen anzeigt – hier 90 Assets aus den Bereichen IT und Operational Technology (OT) –, aufgeschlüsselt nach Risikostufe: Kritisch (1), Hoch (13), Mittel (15) und Nicht zutreffend (61). Jedes Gerät wird mit seinem Namen, seiner Kategorie, seiner Funktion, dem Risikograd und einer numerischen Risikobewertung aufgeführt, sodass Sicherheitsteams sofort Prioritäten für die Untersuchung und Behebung setzen können. Diese Ansicht vereint Geräteidentität, Netzwerkfunktion und Risikokontext in einer einzigen Oberfläche und umfasst verwaltete, nicht verwaltete und headless Assets in IT- und OT-Umgebungen, ohne dass Änderungen an der Infrastruktur erforderlich sind.

Die Forescout 4D Platform verfolgt einen „Visibility-First“-Ansatz (sichtbarkeitsorientierten Ansatz), der mit der Geräteidentifikation, dem Verhalten und der Risikobewertung beginnt. Diesen Kontext wandelt sie anschließend in eine intuitive, matrixbasierte Ansicht um, die Teams dabei hilft, Kommunikationsmuster von Geräten sicher zu modellieren, bevor Kontrollmechanismen (Enforcement) angewendet werden.

Vollständige Geräteabdeckung

Mit mehr als 30 agentenlosen Erkennungsmethoden, die in einer Plattform konsolidiert sind, liefert Forescout eine vollständige Geräteabdeckung und stellt sicher, dass Unternehmen ihre Entscheidungen auf den vollständigen und genauesten Asset-Kontext stützen können. Dieser kontextgesteuerte Ansatz unterstützt auch die Einhaltung von Compliance-Vorschriften wie HIPAA und PCI DSS, indem er granularere, überprüfbare Zugriffsrichtlinien ermöglicht, die auf der Identität und dem Verhalten der Assets basieren, anstatt auf statischen Netzwerkkonstrukten.

„Diese Entwicklung verwandelt die Segmentierung von einem statischen, IP-zentrierten Projekt in eine kontinuierliche, auf der Geräteidentität basierende Praxis die UZTNA vorantreibt“, sagte Paul Kao, Chief Product Officer bei Forescout. „Indem wir Entscheidungen auf der Grundlage von Identität, Attributen, Verhalten und Risiko eines Geräts treffen, anstatt auf dessen Netzwerkstandort, eliminieren wir die Anfälligkeit traditioneller Segmentierungsansätze. Da unsere Architektur mit Sichtbarkeit und realen Kommunikationsmustern beginnt, können Unternehmen intelligenter planen, Kontrollen sicherer durchsetzen und ihre UZTNA-Strategie vom ersten Tag an stärken.“

Vorteile:

- Stärkeres, widerstandsfähigeres Segmentierungsdesign. Die identitäts- und attributbasierte Zonenmodellierung hilft Kunden, Segmentierungsrichtlinien zu erstellen, die sich automatisch an Gerätetyp, -funktion, -verhalten und -risiko anpassen. Dadurch werden Ausfälle reduziert und anfällige IP-basierte Konfigurationen beseitigt, die durch DHCP-Churn, Gerätemobilität und Netzwerkänderungen verursacht werden.

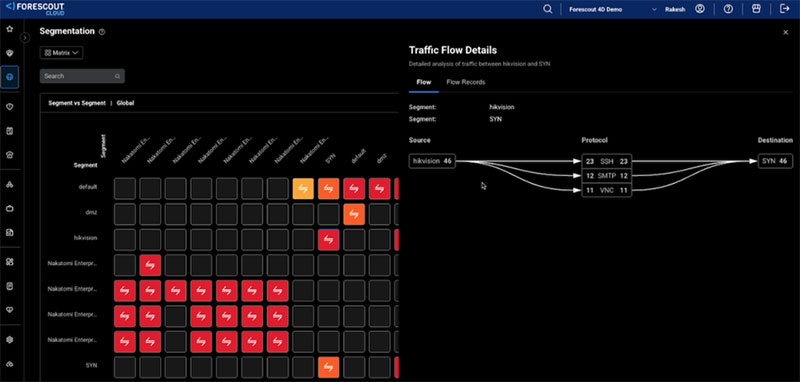

- Echtzeit-Sichtbarkeit von Ost-West-Risiken. Die matrixgesteuerte Visualisierung und User Experience (UX) bieten Kunden durch intuitive Heatmaps und sofort einsatzbereite Zonen-Vorlagen sofortige Einblicke in riskante Kommunikationswege.

- Umfassende Geräteabdeckung. Die agentenlose Abdeckung erstreckt sich auf IT, OT, IoT und IoMT und nutzt über 30 Erkennungsmethoden, um Kunden dabei zu helfen, alle Geräte sicher zu erkennen, zu klassifizieren und deren Verhalten zu verstehen. Es sind keine Agenten erforderlich, keine Infrastruktur muss ersetzt werden und es gibt keine Bindung an einen einzigen Anbieter.

- Schnelle Wertschöpfung (Time-to-Value). Die Cloud-native Bereitstellung ermöglicht es Kunden, das Onboarding innerhalb von Stunden, statt Wochen durchzuführen, mit einer Plugin-freien Einrichtung per API-Schlüssel, die das Deployment beschleunigt und sofortigen Mehrwert liefert.

Matrix mit Datenfluss — Die Segmentierungsmatrix von Forescout zeigt die Richtung der Datenflüsse zwischen benannten Netzwerkzonen an und vermittelt Sicherheitsteams einen sofortigen Überblick darüber, welche Segmente miteinander kommunizieren und auf welche Weise. In dieser Ansicht hebt die Matrix den aktiven Datenverkehr zwischen den Segmenten „hikvision“ und „SYN“ hervor, wobei farbcodierte Zellen das Vorhandensein und das Risikoniveau der beobachteten Datenflüsse anzeigen. Ein Klick auf eine beliebige Matrixzelle öffnet das Fenster „Traffic Flow Details“, das die Kommunikation nach Protokoll und Verbindungsanzahl aufschlüsselt – in diesem Beispiel wird der Datenverkehr zwischen den beiden Segmenten für SSH (23 Verbindungen), SMTP (12) und VNC (11) angezeigt. Diese Drilldown-Funktion ermöglicht es Teams, unerwartete laterale Bewegungswege schnell zu identifizieren, bestimmte Protokolle zu untersuchen und das Risiko einer Gefährdung zu bewerten, ohne die Forescout Cloud-Konsole verlassen zu müssen

„Segmentierung funktioniert nur, wenn sie widerspiegelt, wie Umgebungen tatsächlich arbeiten“, sagte Justin Foster, Chief Technology Officer bei Forescout. „Indem wir die Segmentierungsmodellierung an der Geräteidentität und dem Verhalten verankern und sie nativ in der Cloud bereitstellen, passt sich die Forescout 4D Platform daran an, wie Teams Segmentierung in großem Maßstab entwerfen, validieren und steuern. Dies ermöglicht direkt UZTNA- und CTEM-Programme. Die neuen Funktionen bilden die architektonische Grundlage für eine simulationsgestützte Validierung (Simulation-First), eine auf Richtlinienverstöße reagierende Durchsetzung (Violation-Aware Enforcement) und KI-gesteuerte Richtlinien-Baselines, sodass Kunden zuerst alles sehen, mit Zuversicht modellieren, dann mit Präzision durchsetzen und das Risiko lateraler Bewegungen reduzieren können, ohne den Geschäftsbetrieb zu unterbrechen.“

Da Unternehmen mit einem rasanten Anstieg der Geräteanzahl und wachsenden Risiken konfrontiert sind, ist der Bedarf an einer einheitlichen, kontinuierlichen Segmentierung dringender denn je. Es wird prognostiziert, dass die Anzahl der IoT-Geräte von 18,5 Milliarden im Jahr 2024 auf 39 Milliarden bis 2030 steigen wird. Der Bericht „2026 Riskiest Connected Devices“ von Forescout Research – Vedere Labs zeigt, dass sich die Veränderungsrate stark beschleunigt: 75 Prozent der riskantesten Geräte sind erst in den letzten zwei Jahren neu in die Ranglisten aufgenommen worden. Forescout mindert diesen Druck, indem es den Schadensradius (Blast Radius) von Ransomware begrenzt, blinde Flecken in den Bereichen IT, OT, IoMT und IoT eliminiert, die Modellierung und das Design der Segmentierung rationalisiert und SOC-Teams volle Sichtbarkeit des internen Datenverkehrs für schnellere Untersuchungen bietet (East-West Visibility).

Das Ergebnis sind sicherere Abläufe, stärkere Compliance und eine messbare Risikoreduzierung.

https://forescout.de/

(Fotos: Forescout)