Personen

Professor Dr. Jörn Müller-Quade im Aufsichtsrat bei Wibu Systems

MehrAlexander Held übernimmt Vertriebsleitung bei Assmann

MehrMarco Canepa ist neuer Country Manager bei Extreme Networks

MehrAchim Rudolph ist Chief Sales Officer bei FNT

MehrUgur Ünal baut Deutschlandgeschäft bei Citel aus

MehrAdlon mit neuem Head of Applications

MehrUnser aktuelles Heft ...

... können Sie auszugsweise online ansehen (Heft anklicken). Weitere Informationen zum Abo hier.

NET exklusiv

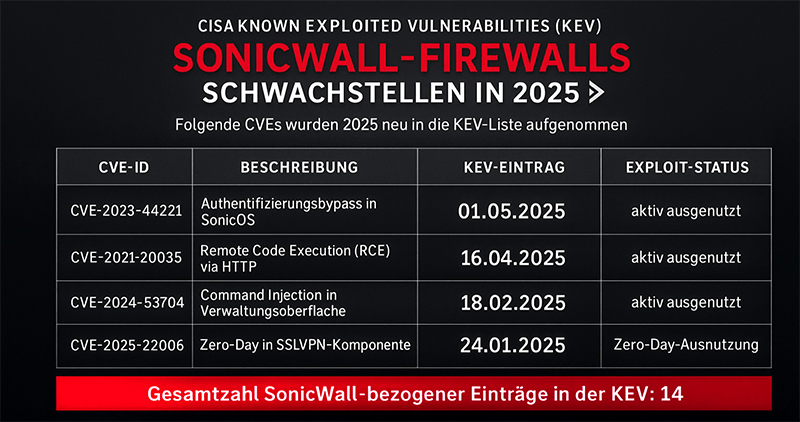

Cyberattacken auf SonicWall-Firewalls

MehrLesen Sie auch über ...

Forescout 4D Platform für agentenlose Segmentierung

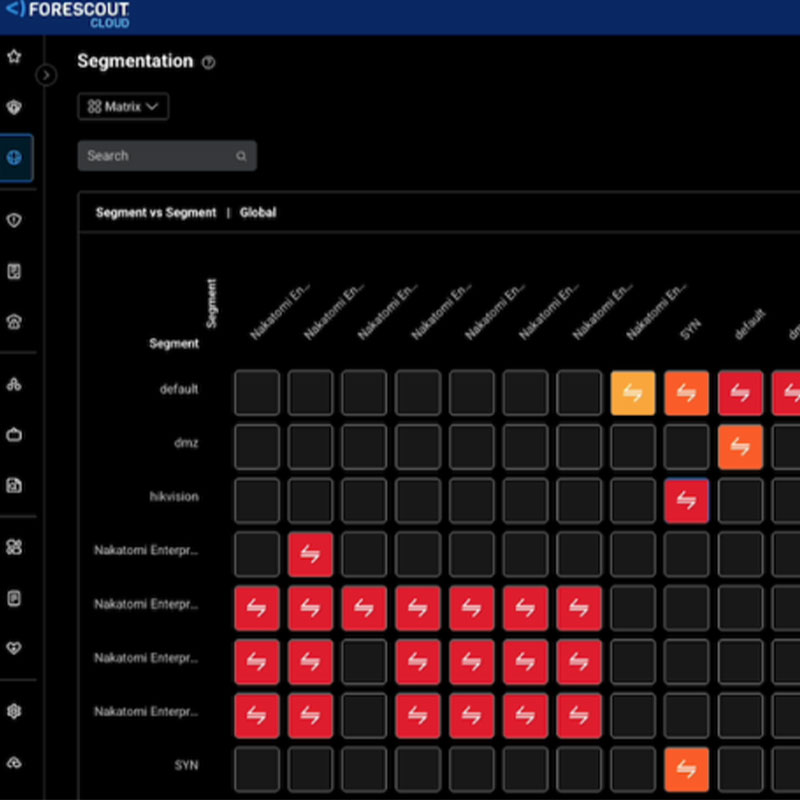

Forescout Technologies hat eine neue, agentenlose, Cloud-native Netzwerksegmentierungslösung vorgestellt. Diese wurde speziell für hybride IT-, OT-, IoT- und IoMT-Unternehmen entwickelt, um Zonen über eine einzige Konsole zu visualisieren und zu modellieren.

Diese neuen Segmentierungsfunktionen in der Forescout 4D Platform bieten eine identitäts- und attributgesteuerte Zonenmodellierung für verwaltete, nicht verwaltete und nicht mit Agenten ausstattbare Geräte. Ohne Netzwerkumgestaltung oder Herstellerbindung (Vendor Lock-in) reduziert Forescout das Onboarding von Wochen auf Stunden.

Segmentierung ist die Grundlage für den Universal Zero Trust Network Access (UZTNA), dennoch haben die meisten Unternehmen Schwierigkeiten, sie operativ umzusetzen. Herkömmliche Modelle erzwingen unmögliche Kompromisse: Tools, die nur auf Workloads ausgelegt sind, decken keine OT- und IoT-Umgebungen ab: OT-zentrierte Plattformen vernachlässigen die IT, und agentenbasierte Lösungen können keine nicht verwalteten oder agentenlosen Geräte unterstützen.

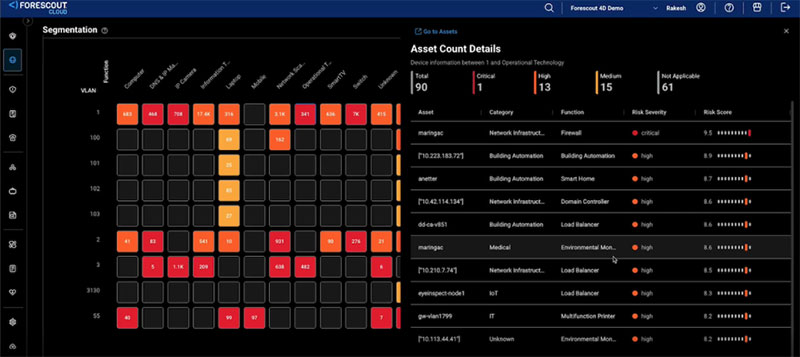

Asset-Ansicht mit Details – Die Segmentierungsmatrix von Forescout ordnet Assets in Zonen ein, die durch VLANs und Gerätefunktionen definiert sind, und macht den Segmentierungsstatus durch farbcodierte Risiko-Overlays auf einen Blick sichtbar. Durch Auswahl einer Matrixzelle wird das Fenster „Asset Count Details“ (Details zur Asset-Anzahl) geöffnet, das die Gesamtzahl der Geräte an der Schnittstelle zweier Zonendimensionen anzeigt – hier 90 Assets aus den Bereichen IT und Operational Technology (OT) –, aufgeschlüsselt nach Risikostufe: Kritisch (1), Hoch (13), Mittel (15) und Nicht zutreffend (61). Jedes Gerät wird mit seinem Namen, seiner Kategorie, seiner Funktion, dem Risikograd und einer numerischen Risikobewertung aufgeführt, sodass Sicherheitsteams sofort Prioritäten für die Untersuchung und Behebung setzen können. Diese Ansicht vereint Geräteidentität, Netzwerkfunktion und Risikokontext in einer einzigen Oberfläche und umfasst verwaltete, nicht verwaltete und headless Assets in IT- und OT-Umgebungen, ohne dass Änderungen an der Infrastruktur erforderlich sind.

Die Forescout 4D Platform verfolgt einen „Visibility-First“-Ansatz (sichtbarkeitsorientierten Ansatz), der mit der Geräteidentifikation, dem Verhalten und der Risikobewertung beginnt. Diesen Kontext wandelt sie anschließend in eine intuitive, matrixbasierte Ansicht um, die Teams dabei hilft, Kommunikationsmuster von Geräten sicher zu modellieren, bevor Kontrollmechanismen (Enforcement) angewendet werden.

Vollständige Geräteabdeckung

Mit mehr als 30 agentenlosen Erkennungsmethoden, die in einer Plattform konsolidiert sind, liefert Forescout eine vollständige Geräteabdeckung und stellt sicher, dass Unternehmen ihre Entscheidungen auf den vollständigen und genauesten Asset-Kontext stützen können. Dieser kontextgesteuerte Ansatz unterstützt auch die Einhaltung von Compliance-Vorschriften wie HIPAA und PCI DSS, indem er granularere, überprüfbare Zugriffsrichtlinien ermöglicht, die auf der Identität und dem Verhalten der Assets basieren, anstatt auf statischen Netzwerkkonstrukten.

„Diese Entwicklung verwandelt die Segmentierung von einem statischen, IP-zentrierten Projekt in eine kontinuierliche, auf der Geräteidentität basierende Praxis die UZTNA vorantreibt“, sagte Paul Kao, Chief Product Officer bei Forescout. „Indem wir Entscheidungen auf der Grundlage von Identität, Attributen, Verhalten und Risiko eines Geräts treffen, anstatt auf dessen Netzwerkstandort, eliminieren wir die Anfälligkeit traditioneller Segmentierungsansätze. Da unsere Architektur mit Sichtbarkeit und realen Kommunikationsmustern beginnt, können Unternehmen intelligenter planen, Kontrollen sicherer durchsetzen und ihre UZTNA-Strategie vom ersten Tag an stärken.“

Vorteile:

- Stärkeres, widerstandsfähigeres Segmentierungsdesign. Die identitäts- und attributbasierte Zonenmodellierung hilft Kunden, Segmentierungsrichtlinien zu erstellen, die sich automatisch an Gerätetyp, -funktion, -verhalten und -risiko anpassen. Dadurch werden Ausfälle reduziert und anfällige IP-basierte Konfigurationen beseitigt, die durch DHCP-Churn, Gerätemobilität und Netzwerkänderungen verursacht werden.

- Echtzeit-Sichtbarkeit von Ost-West-Risiken. Die matrixgesteuerte Visualisierung und User Experience (UX) bieten Kunden durch intuitive Heatmaps und sofort einsatzbereite Zonen-Vorlagen sofortige Einblicke in riskante Kommunikationswege.

- Umfassende Geräteabdeckung. Die agentenlose Abdeckung erstreckt sich auf IT, OT, IoT und IoMT und nutzt über 30 Erkennungsmethoden, um Kunden dabei zu helfen, alle Geräte sicher zu erkennen, zu klassifizieren und deren Verhalten zu verstehen. Es sind keine Agenten erforderlich, keine Infrastruktur muss ersetzt werden und es gibt keine Bindung an einen einzigen Anbieter.

- Schnelle Wertschöpfung (Time-to-Value). Die Cloud-native Bereitstellung ermöglicht es Kunden, das Onboarding innerhalb von Stunden, statt Wochen durchzuführen, mit einer Plugin-freien Einrichtung per API-Schlüssel, die das Deployment beschleunigt und sofortigen Mehrwert liefert.

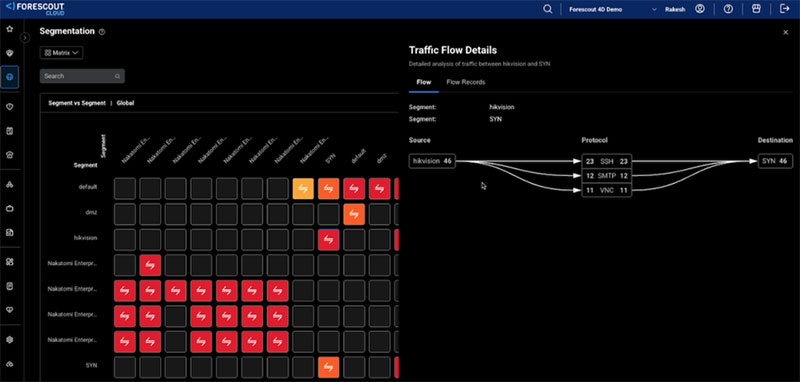

Matrix mit Datenfluss — Die Segmentierungsmatrix von Forescout zeigt die Richtung der Datenflüsse zwischen benannten Netzwerkzonen an und vermittelt Sicherheitsteams einen sofortigen Überblick darüber, welche Segmente miteinander kommunizieren und auf welche Weise. In dieser Ansicht hebt die Matrix den aktiven Datenverkehr zwischen den Segmenten „hikvision“ und „SYN“ hervor, wobei farbcodierte Zellen das Vorhandensein und das Risikoniveau der beobachteten Datenflüsse anzeigen. Ein Klick auf eine beliebige Matrixzelle öffnet das Fenster „Traffic Flow Details“, das die Kommunikation nach Protokoll und Verbindungsanzahl aufschlüsselt – in diesem Beispiel wird der Datenverkehr zwischen den beiden Segmenten für SSH (23 Verbindungen), SMTP (12) und VNC (11) angezeigt. Diese Drilldown-Funktion ermöglicht es Teams, unerwartete laterale Bewegungswege schnell zu identifizieren, bestimmte Protokolle zu untersuchen und das Risiko einer Gefährdung zu bewerten, ohne die Forescout Cloud-Konsole verlassen zu müssen

„Segmentierung funktioniert nur, wenn sie widerspiegelt, wie Umgebungen tatsächlich arbeiten“, sagte Justin Foster, Chief Technology Officer bei Forescout. „Indem wir die Segmentierungsmodellierung an der Geräteidentität und dem Verhalten verankern und sie nativ in der Cloud bereitstellen, passt sich die Forescout 4D Platform daran an, wie Teams Segmentierung in großem Maßstab entwerfen, validieren und steuern. Dies ermöglicht direkt UZTNA- und CTEM-Programme. Die neuen Funktionen bilden die architektonische Grundlage für eine simulationsgestützte Validierung (Simulation-First), eine auf Richtlinienverstöße reagierende Durchsetzung (Violation-Aware Enforcement) und KI-gesteuerte Richtlinien-Baselines, sodass Kunden zuerst alles sehen, mit Zuversicht modellieren, dann mit Präzision durchsetzen und das Risiko lateraler Bewegungen reduzieren können, ohne den Geschäftsbetrieb zu unterbrechen.“

Da Unternehmen mit einem rasanten Anstieg der Geräteanzahl und wachsenden Risiken konfrontiert sind, ist der Bedarf an einer einheitlichen, kontinuierlichen Segmentierung dringender denn je. Es wird prognostiziert, dass die Anzahl der IoT-Geräte von 18,5 Milliarden im Jahr 2024 auf 39 Milliarden bis 2030 steigen wird. Der Bericht „2026 Riskiest Connected Devices“ von Forescout Research – Vedere Labs zeigt, dass sich die Veränderungsrate stark beschleunigt: 75 Prozent der riskantesten Geräte sind erst in den letzten zwei Jahren neu in die Ranglisten aufgenommen worden. Forescout mindert diesen Druck, indem es den Schadensradius (Blast Radius) von Ransomware begrenzt, blinde Flecken in den Bereichen IT, OT, IoMT und IoT eliminiert, die Modellierung und das Design der Segmentierung rationalisiert und SOC-Teams volle Sichtbarkeit des internen Datenverkehrs für schnellere Untersuchungen bietet (East-West Visibility).

Das Ergebnis sind sicherere Abläufe, stärkere Compliance und eine messbare Risikoreduzierung.

(Fotos: Forescout)

Plusnet und OXG vereinbaren Netzkooperation

Die Plusnet GmbH, deutsches Telekommunikationsunternehmen und Tochter der EnBW, und die OXG Glasfaser GmbH haben auf den fiberdays 2026 eine Kooperation zur Vermarktung von Glasfaseranschlüssen vereinbart.

Ziel der Zusammenarbeit ist es, die bundesweite FTTH-Abdeckung für Vermarktungspartner über die offene Connectivity-Handelsplattform Netbridge weiter auszubauen.

OXG ist ein Joint Venture von Vodafone und Altice und fokussiert sich auf den Ausbau und Betrieb von FTTH-Infrastruktur – insbesondere im urbanen Umfeld. Mit der Kooperation stärkt Plusnet die eigene Glasfaserreichweite und schafft zusätzliche Vermarktungsoptionen im Partnergeschäft. Der eigenwirtschaftliche Ausbau wurde bereits in ca. 50 Städten gestartet. Schritt für Schritt wird jedes Gebäude an das zukunftssichere, hochleistungsfähige OXG-Glasfasernetz angebunden.

Die Vermarktung der über OXG bereitgestellten FTTH-Zugänge ist über die Netbridge für Vermarktungspartner – Carrier, Internet Service Provider, Vermittlungspartner – wie auch für Plusnet im B2B-Geschäft vorgesehen. Der Vermarktungsstart ist für die zweite Jahreshälfte 2026 geplant.

Jürgen Rohr, Executive Director Carrier Management bei Plusnet (links) und Stefan Rüter, Geschäftsführer von OXG (rechts) vereinbaren die neue Kooperation auf den fiberdays 2026

„Mit OXG erweitern wir die FTTH-Reichweite der Netbridge um einen weiteren relevanten Ausbaupartner im städtischen Umfeld. Das schafft zusätzliche Optionen für unsere Wholesale- und Resale-Partner und stärkt die Position von Plusnet im Geschäftskundenmarkt“, so Jürgen Rohr, Executive Director Carrier Management bei Plusnet.

„Die Open-Access-Kooperation mit Plusnet ist ein wichtiger Meilenstein für OXG: Wir stärken den offenen Netzzugang, fördern den Wettbewerb und schaffen für Haushalte und Unternehmen in unseren Ausbauregionen künftig eine größere Auswahl an leistungsstarken Internettarifen. Diese Partnerschaft ist ein starkes Signal für eine nachhaltig digital vernetzte Zukunft“, ergänzt Stefan Rüter, Geschäftsführer von OXG.

(Fotos: Plusnet)

NetCologne Business geht an den Start

Mit NetCologne Business gibt das Kölner Unternehmen den Startschuss für eine neue Geschäftskundenmarke, die die digitale Entwicklung von Unternehmen in Köln und der Region gezielt vorantreibt.

NetCologne Business bündelt erstmals Telekommunikations- und IT-Services für Geschäftskunden – von Glasfaser über Cloud-Lösungen bis hin zu Cybersecurity und KI Anwendungen.

Datensouveränität als Wettbewerbsvorteil

„Die Nachfrage nach sicherer, regionaler Datenverarbeitung hat in den vergangenen Jahren deutlich zugenommen – getrieben durch geopolitische Spannungen, strengere Regulierung und eine spürbare Zunahme professioneller Cyberangriffe“, sagt Timo von Lepel, Geschäftsführer der NetCologne. „Mit NetCologne Business bündeln wir unsere Kompetenzen und schaffen ein Angebot, das genau auf diese Entwicklungen reagiert. Digitale Sicherheit, Datensouveränität und die Verbindung aus TK und IT Expertise werden zunehmend zum wirtschaftlichen Erfolgsfaktor. Unser Ziel ist es, Unternehmen dafür bestmöglich aufzustellen – und damit die digitale Leistungsfähigkeit der gesamten Region nachhaltig zu stärken.“

360 Grad Lösung aus einer Hand

NetCologne Business kombiniert über 30 Jahre Erfahrung in Digitalisierung und Telekommunikation als Marktführer in Köln mit IT-Lösungen für rund 30.000 Geschäftskunden. Mit dem größten Glasfasernetz der Region, vier eigenen Rechenzentren und individuellen Cybersecurity-Lösungen schafft der neue Geschäftskundenbereich die Rahmenbedingungen, durch die Unternehmensdaten geschützt verarbeitet werden können.

Das Sicherheitsverständnis geht dabei über klassische IT Dienstleistungen hinaus und stellt die individuellen Risiken der Unternehmen in den Mittelpunkt. Ein wesentlicher Bestandteil der Sicherheitsarchitektur ist die Frage, wie technische Systeme und Mitarbeitende gleichermaßen geschützt und sensibilisiert werden können.

Freuen sich über den Start des neuen Geschäftsbereiches (v.l.n.r.) Nadjibullah Rajab (Geschäftsführer NetCologne IT Services), Dr. Claus van der Velden (kaufmännischer Geschäftsführer NetCologne), Timo von Lepel (Geschäftsführer NetCologne) und Dominik Kremers (Bereichsleiter Geschäftskunden NetCologne)

„Viele Cyberangriffe beginnen nicht mit einer technischen Schwachstelle, sondern mit der fehlenden Sensibilisierung von Mitarbeitenden im Umgang mit Phishing-Mails und anderen Social-Engineering-Angriffen“, erklärt Nadjibullah Rajab, Geschäftsführer der NetCologne IT Services. „Darum gehört für uns zur technischen Absicherung auch immer der Faktor Mensch: Wir setzen neben digitalen Schutzmaßnahmen und praxisnahen Belastungstests der IT-Systeme auch auf regelmäßige Mitarbeiterschulungen für Unternehmen zum Thema IT-Sicherheit und bieten diese als Service an. Mit Erfolg und stetig steigender Nachfrage.“

Lösungen von der Stange seien dabei längst überholt, wie Dominik Kremers, Bereichsleiter Geschäftskunden bei NetCologne aus der täglichen Arbeit mit Unternehmern weiß: „Die Anforderungen unserer Kunden werden immer komplexer und sie benötigen vor allem eines: Persönliche Beratung und ein Angebot, das auf ihre individuellen Bedürfnisse zugeschnitten ist. Mit NetCologne Business können wir genau das aus einer Hand liefern – von der leistungsstarke Internetanbindung per Glasfaser über Cloud-Speicher in unseren lokalen Rechenzentren bis hin zu umfassenden IT-Lösungen. Gleichzeitig profitieren unsere Kunden von der räumlichen Nähe: Wir sind mit eigenen Expertenteams in Köln präsent und können im Ernstfall sofort reagieren. Das ist der „näher-dran-Vorteil“, der uns von anderen Anbietern unterscheidet.“

(Fotos: NetCologne)

Sichere KI-Rechenzentren mit NVIDIA DSX Air

Check Point Software Technologies Ltd. bietet ab sofort eine Integration in die Testumgebung von NVIDIA DSX Air an. Sie ermöglicht es Unternehmen ihre Entwürfe für sichere KI-Rechenzentren vorab zu validieren, noch bevor sie die erste Hardware in der Produktion einsetzen.

So können Unternehmen mithilfe der cloudbasierten Simulations- und Validierungsplattform NVIDIA DSX Air groß angelegte Cybersicherheits-Validierungstests durchführen, bevor sie KI-Factories bereitstellen.

Die End-to-End-Prüfung von KI-Factory-Bereitstellungen ist eine ernstzunehmende Herausforderung und kann eine komplexe Koordination verschiedener Anbieter erfordern. Von der Rechenleistung über die Vernetzung und Koordination bis hin zur Sicherheit – die Sicherstellung, dass Integrationen, Konfigurationen und Automatisierungen wie erwartet funktionieren, kann angesichts der Vielzahl an Einflussfaktoren sehr aufwendig sein.

Von der Entwicklung von KI-Modellen bis hin zu agentenbasierten Anwendungen und Inferenz arbeiten Check Point und NVIDIA zusammen, um den gesamten KI-Lebenszyklus für Unternehmen und Dienstleister zu sichern, und bieten:

- Manipulationssichere Sicherheit auf Code-, Netzwerk- und Host-Ebene

- Validierung für den täglichen Einsatz in Unternehmen mit NVIDIA RTX PRO-Servern

- Zukunftsfähige Technologie, die nahtlos auf NVIDIA Bluefield-4-DPUs läuft, die für das zweite Halbjahr 2026 erwartet werden.

Aufbau eigener KI-Infrastrukturen

Faktoren wie staatliche KI-Vorgaben, hohe Kosten für Cloud-Computing und Risiken für geistiges Eigentum veranlassen Unternehmen dazu, ihre eigene KI-Infrastruktur aufzubauen. Beim Aufbau dieser firmeneigenen KI-Rechenzentren oder KI-Factories entscheiden sich Unternehmen dann häufig dafür, eine neue Infrastruktur von Grund auf neu zu errichten oder alternativ ihr bestehendes Rechenzentrum so umzugestalten, dass es KI-Anwendungen entwickeln und ausführen kann. Durch die Weiterentwicklung traditioneller Rechenzentren zu KI-Fabriken mit privaten LLMs als Kernkomponente wollen Unternehmen ihre Geschäftsmodelle von Grund auf neugestalten und riesige Mengen an Rohdaten in leistungsstarke Business Intelligence und Produktivitätssteigerungen umwandeln.

KI-Factory

Der Begriff „KI-Factory“ beschreibt die Erstellung hochwertiger KI-Token und umsetzbarer Analysen, die Rohdaten nutzen können, um innovative neue Geschäftsmodelle vorzuschlagen, profitable Kundenangebote zu definieren, Produktivitätssteigerungen zu erzielen und erhebliche Kosteneinsparungen zu erzielen.

Die Einführung von KI in Rechenzentren erfordert ein Umdenken hinsichtlich der gesamten Cybersicherheitsarchitektur; die neue Angriffsfläche erstreckt sich weit über die traditionelle IT hinaus. Die Integration von KI-Systemen und -Agenten in Verbindung mit der Hyperkonnektivität zu umfangreichen Unternehmensdatenbanken und -systemen schafft die ultimative, zielreiche Umgebung für Angreifer aller Art, von staatlichen Akteuren bis hin zu gewöhnlichen Hackern.

Der Einsatz von KI-Systemen in Unternehmensrechenzentren (der am stärksten geschützten Umgebung) bringt zudem eine völlig neue Art von Risiken mit sich, darunter:

- Systemschwachstellen in der gesamten KI-Infrastruktur

- Ausfälle in der KI-Lieferkette und geschwächte Systemresilienz

- LLM-Prompt-Injektionen oder subtile Manipulationen

- Modelldiebstahl, Modellmissbrauch und Poisoning-Angriffe

- Datenverlust/-diebstahl und Verlust personenbezogener Daten durch unzulässige Eingaben, Antworten oder ungeschützte Protokolle

- Nichteinhaltung verbindlicher behördlicher Compliance-Anforderungen und Branchenvorschriften

Fazit

Mit NVIDIA DSX Air können Unternehmen Konfigurationen, Funktionen und Automatisierungen validieren, indem sie vollwertige Netzwerkarchitekturen simulieren, auf denen verschiedene Netzwerkbetriebssysteme laufen können. Die AI Factory Firewall und der AI-Sicherheits-Stack von Check Point laufen in der DSX Air-Umgebung und ermöglichen eine umfassende Sicherheitsvalidierung über die gesamte NVIDIA-Infrastruktur und -Software hinweg sowie für Lösungen von Drittanbietern aus den Bereichen Speicher, Netzwerke und Kubernetes.

NVIDIA DSX Air senkt das Risiko und die Kosten der Migration von Rechenzentren zu hochleistungsfähigen AI-Factory-Lösungen. Es ist für groß angelegte Bereitstellungen (Tausende von GPUs) konzipiert und umfasst NVIDIA Spectrum-X-Ethernet-Netzwerk-Switches, ConnectX-SuperNICs, Hosts, BlueField-DPUs, NVLink sowie den NVIDIA-KI-Software-Stack.

(Foto: NVIDIA)

Ericsson startet Forschungsprojekt für 6G-Netze

Das neue Forschungsprojekt VICTOR6G hat im Januar 2026 seine Arbeit aufgenommen.

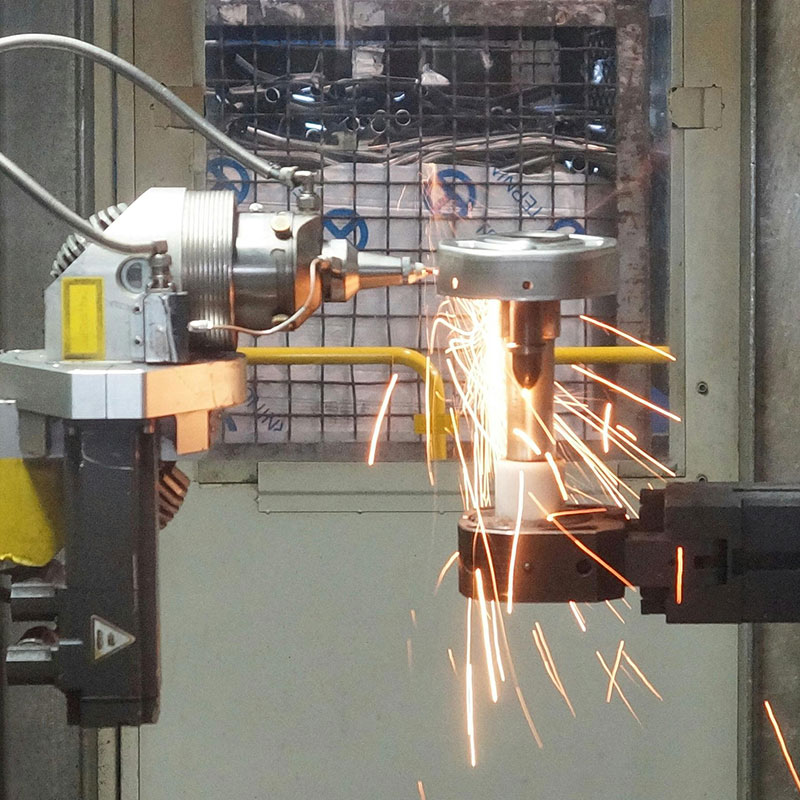

In dem dreijährigen Vorhaben mit einem Gesamtbudget von 5,4 Millionen Euro (davon 4,3 Millionen Euro Fördermittel) arbeiten Industriepartner und Forschungseinrichtungen eng zusammen, um echtzeitfähige Virtualisierungslösungen für industrielle 6G-Anwendungen zu entwickeln. Ziel ist eine integrierte Gesamtlösung aus drahtgebundenen und drahtlosen Netzen, die Anwendungen wie aus der lokalen Cloud gesteuerte Roboter oder inspektionsunterstützende Drohnen im Industrial Metaverse zuverlässig und mit niedrigen Latenzen betreiben kann.

Partner des Konsortiums sind Ericsson (Leitung), SEW EURODRIVE, Adaept Engineering, IKADO, Fraunhofer IPT, RWTH Aachen, TU Dortmund, TU Dresden sowie assoziiert Airbus. Die Partner bringen Kompetenzen aus Telekommunikation, Maschinenbau und IT zusammen. Gefördert wird das Projekt vom Bundesministerium für Forschung, Technologie und Raumfahrt (BMFTR) im Rahmen der Förderrichtlinie „6G in die Anwendung bringen“.

Im Forschungsprojekt untersuchen die Partner künftige 6G Kommunikationsnetze für industrielle Anwendungen und entwickeln eine enge Verzahnung von Netz und IT Technik mit den Anwendungen.

Kernbestandteile der Forschung sind:

- Digitale Zwillinge: Vernetzung von Anwendung und Kommunikationsnetz für präzise Echtzeit-Abbilder.

- Flexible Frequenznutzung: Dynamischer Einsatz verschiedener Frequenzbänder. Dabei steht erstmals auch das Zentimeterband zwischen 7 GHz und 15 GHz im Fokus, das voraussichtlich ab 2030 für Mobilfunkanwendungen teilweise verfügbar sein wird.

- TSN-Erweiterung: Drahtlose Erweiterung des Time Sensitive Networking, das bisher nur in kabelgebundenen Netzen eingesetzt wird.

Roboter, die aus der lokalen Cloud gesteuert werden und Inspektionsdrohnen, die ihre Berechnungen in die Cloud auslagern, sind Beispiele für solche industriellen Anwendungen. Alle betrachteten Lösungen müssen in Simulationen, Laborversuchen und in realen Umgebungen bei den Industriepartnern sowie am vom Fraunhofer IPT betriebenen 5G-Industry Campus Europe ihre Leistungsfähigkeit unter Beweis stellen. Somit wird auf der partnerspezifischen IT- Infrastruktur aufgesetzt, um die spätere Integration und Skalierbarkeit sicherzustellen.

Wichtig ist dabei nicht nur die Optimierung technischer Kennzahlen wie Latenz und Durchsatz, sondern auch die Ermittlung des wirtschaftlichen Nutzens anhand sogenannter Key Value Indicators (KVIs): Wie lassen sich durch Digitalisierung Kosten senken oder neue Einnahmequellen erschließen? VICTOR6G zielt darauf ab, einen deutlichen Mehrwert für die Industrie zu schaffen, und die Markteinführung neuer 6G-Technologien zu beschleunigen.

(Foto: Alex, Pexels)